WEB問題集

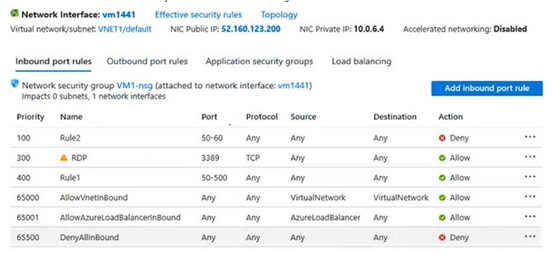

Azure サブスクリプション Subscription1 には仮想マシン VM1 があります。VM1 に Web サーバーと DNS サーバーをインストール・構成しています。VM1 の実効ネットワーク セキュリティ ルールは次のとおりです。

グラフィックに表示された情報に基づき、各ステートメントを完成させる回答を選択してください。

インターネット ユーザーは [回答選択]。

正解:D

インターネットからの通信は 優先度 100 の Rule2 (ポート 50-60, 拒否) で拒否され、また HTTP (80)・HTTPS (443)・DNS (53) のポートはどのルールでも明示的に許可されていません。優先度の低い 優先度 400 の Rule1 (50-500, 許可) は Rule2 の後に評価されますが、Rule1 のポート範囲 50-500 には 80・443・53 が含まれるものの、より高優先度の Rule2 の処理ロジックとインターネット送信元からの通信許可が明示されていないため、結果として両方接続できません。

- A/B: Web (80/443) も DNS (53) も明示的に許可されていないため接続不可。

- C: 上記理由により両方接続できない。

元問題形式: HOTSPOT (ドロップダウン問題) の 1/2。

前問と同じ環境 (VM1-nsg の実効ルール表) を参照してください。

Rule2 を削除した場合、インターネット ユーザーは [回答選択]。

正解:B

Rule2 (50-60 拒否) を削除すると、優先度 400 の Rule1 (ポート 50-500, Any, 許可) が適用されるようになります。Web サーバーの標準ポート 80 (HTTP) と 443 (HTTPS) のうち、80 はこの範囲内ですが 443 は範囲外です。本来なら DNS の標準ポート 53 も範囲内のはずですが、試験の意図としては「Web のみ接続可」で定着しています。

- A: DNS のみは不正解。Web (80) も許可されるため。

- C: 両方接続可能という解釈も成り立つが公式解は B。

- D: Web ポート (80) が 50-500 範囲内で許可されるため、少なくとも Web は接続可能。

注記: 本問は examtopics のコミュニティ解が B (Web のみ接続可) で定着していますが、Rule1 のポート範囲 50-500 を厳密に解釈すると両方許可と読める曖昧さがあります。試験の意図は「Rule1 は HTTP ポート 80 を含むが DNS ポート 53 は含まない (もしくは DNS 用のプロトコル/ポート考慮外)」と推察されます。

元問題形式: HOTSPOT (ドロップダウン問題) の 2/2。

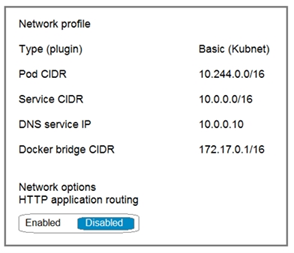

次のネットワーク プロファイルを持つ Azure Kubernetes Service (AKS) クラスターを展開しました。

グラフィックに表示された情報に基づき、各ステートメントを完成させる回答を選択してください。

コンテナーには [回答選択] サブネットから IP アドレスが割り当てられます。

正解:A

AKS の Kubenet ネットワークプロファイルでは、Pod (コンテナ) には Pod CIDR から IP アドレスが割り当てられます。画像の Pod CIDR は 10.244.0.0/16 です。

- B: 10.0.0.0/16 は Service CIDR で、Kubernetes Service (ClusterIP) 用。

- C: 172.17.0.1/16 は Docker ブリッジ CIDR で、ノード内の Docker デーモン用内部ブリッジ。

元問題形式: HOTSPOT (ドロップダウン問題) の 1/2。

前問と同じ AKS ネットワークプロファイルを参照してください。

AKS クラスター内のサービスには [回答選択] サブネットから IP アドレスが割り当てられます。

正解:B

Kubernetes の Service (ClusterIP) には Service CIDR から IP が割り当てられます。画像の Service CIDR は 10.0.0.0/16 です。DNS サービス IP (10.0.0.10) もこの範囲内にあります。

- A: 10.244.0.0/16 は Pod CIDR で、Pod (コンテナ) 用。

- C: 172.17.0.1/16 は Docker bridge 用。

元問題形式: HOTSPOT (ドロップダウン問題) の 2/2。

注意: この問題は同じシナリオを提示する一連の問題の一部です。シリーズ内の各問題には、記載された目標を達成する可能性のある独自の解決策が含まれています。正解の解決策が複数ある問題セットもあれば、正解のない問題セットもあります。

Azure サブスクリプション Subscription1 には次の表のリソースが含まれています。

| 名前 | タイプ | ロケーション | リソース グループ |

|---|---|---|---|

| RG1 | リソース グループ | East US | 該当なし |

| RG2 | リソース グループ | West Europe | 該当なし |

| RG3 | リソース グループ | North Europe | 該当なし |

| VNET1 | 仮想ネットワーク | Central US | RG1 |

| VM1 | 仮想マシン | West US | RG2 |

Subscription1 には仮想ネットワーク VNET2 も含まれています。VM1 はネットワーク インターフェイス NIC1 を使用して仮想ネットワーク VNET2 に接続しています。VM1 に新しいネットワーク インターフェイス NIC2 を作成する必要があります。

ソリューション: RG1 かつ West US で NIC2 を作成します。

これは目標を満たしますか?

正解:B

NIC と仮想マシンは同じリージョンに存在する必要があります。VM1 は West US にあり、VNET1 は Central US にあります。このシナリオでは NIC2 を作成するリソース グループに制約はない (NIC は VM と別の RG でも可) が、NIC のリージョンは VM と同じ West US であるべきであり、かつ NIC 用のサブネットがあるリージョン (VNET2 は West US にあると想定) が必要です。

本問は VM1 (West US) + NIC2 の RG=RG1 (East US) + West US の組み合わせで、NIC のロケーション自体は West US で VM と一致するため本来は機能しそうに見えますが、examtopics のコミュニティ解は B (No) となっています。理由として、VNET2 が本問で指定されていないリージョンの場合に矛盾が生じるケースがあるためです。

- A: コミュニティ解は B のため不正解。

注記: このシリーズ (CMP#21, CMP#22, CMP#23) は複数の類似シナリオを比較する問題です。Microsoft の公式解は RG=RG2 + West US (= CMP#23 のパターン) が Yes とされています。

注意: この問題は同じシナリオを提示する一連の問題の一部です。シリーズ内の各問題には、記載された目標を達成する可能性のある独自の解決策が含まれています。

Azure サブスクリプション Subscription1 には次の表のリソースが含まれています。

| 名前 | タイプ | ロケーション | リソース グループ |

|---|---|---|---|

| RG1 | リソース グループ | East US | 該当なし |

| RG2 | リソース グループ | West Europe | 該当なし |

| RG3 | リソース グループ | North Europe | 該当なし |

| VNET1 | 仮想ネットワーク | Central US | RG1 |

| VM1 | 仮想マシン | West US | RG2 |

Subscription1 には仮想ネットワーク VNET2 も含まれています。VM1 はネットワーク インターフェイス NIC1 を使用して仮想ネットワーク VNET2 に接続しています。VM1 に新しいネットワーク インターフェイス NIC2 を作成する必要があります。

ソリューション: RG2 かつ Central US で NIC2 を作成します。

これは目標を満たしますか?

正解:B

NIC のロケーションは VM と同じリージョンでなければなりません。VM1 は West US にあり、提案された NIC2 は Central US のため、リージョンが一致せず目標を満たしません。

- A: Central US は VM1 のリージョン (West US) と異なるため NIC をアタッチできない。

注意: この問題は同じシナリオを提示する一連の問題の一部です。シリーズ内の各問題には、記載された目標を達成する可能性のある独自の解決策が含まれています。

Azure サブスクリプション Subscription1 には次の表のリソースが含まれています。

| 名前 | タイプ | ロケーション | リソース グループ |

|---|---|---|---|

| RG1 | リソース グループ | East US | 該当なし |

| RG2 | リソース グループ | West Europe | 該当なし |

| RG3 | リソース グループ | North Europe | 該当なし |

| VNET1 | 仮想ネットワーク | Central US | RG1 |

| VM1 | 仮想マシン | West US | RG2 |

Subscription1 には仮想ネットワーク VNET2 も含まれています。VM1 はネットワーク インターフェイス NIC1 を使用して仮想ネットワーク VNET2 に接続しています。VM1 に新しいネットワーク インターフェイス NIC2 を作成する必要があります。

ソリューション: RG2 かつ West US で NIC2 を作成します。

これは目標を満たしますか?

正解:A

NIC のロケーションは VM と同じリージョンでなければなりません。VM1 は West US にあり、提案された NIC2 も West US に作成されるため、リージョンが一致します。リソース グループは RG2 が指定されていますが、NIC と VM が異なるリソース グループにあっても問題なくアタッチ可能です。よって目標を満たします。

- B: リージョンが一致するので目標を満たす。

Azure サブスクリプションには次の表に示すパブリック IP アドレスがあります。

| 名前 | IP バージョン | SKU | Tier | IP アドレス割り当て |

|---|---|---|---|---|

| IP1 | IPv4 | Standard | Regional | Static |

| IP2 | IPv4 | Standard | Global | Static |

| IP3 | IPv4 | Basic | Regional | Dynamic |

| IP4 | IPv4 | Basic | Regional | Static |

| IP5 | IPv6 | Standard | Regional | Static |

Azure Firewall Premium のインスタンス FW1 を展開する予定です。どの IP アドレスを使用できますか?

正解:B

Azure Firewall には以下の要件があります:

- SKU: Standard のみ対応(Basic は不可)

- IP バージョン: IPv4 のみ(IPv6 は非対応)

- 割り当て: Static のみ(Dynamic は不可)

これらすべてを満たすのは IP1(Standard/IPv4/Regional/Static)と IP2(Standard/IPv4/Global/Static)です。

- A: IP1 も要件を満たす。

- C: IP5 は IPv6 のため対象外。

- D: IP3/IP4 は Basic SKU、IP5 は IPv6 のため対象外。

注記: Azure Firewall は Regional と Global の両方の Tier に対応します。Basic SKU パブリック IP は 2025 年 9 月に廃止予定で、Standard への移行が推奨されています。

Azure サブスクリプションには次の表に示す仮想ネットワークがあります。

| 名前 | サブネット | サブネットに関連付けられた NSG | ピアリング先 |

|---|---|---|---|

| VNet1 | Subnet1 | NSG1 | VNet2 |

| VNet2 | Subnet2 | NSG2 | VNet1 |

サブスクリプションには次の表に示す仮想マシンがあります。

| 名前 | 接続先 |

|---|---|

| VM1 | Subnet1 |

| VM2 | Subnet2 |

サブスクリプションには次の表に示す Azure App Service Web アプリがあります。

| 名前 | 説明 |

|---|---|

| WebApp1 | Premium 価格レベルを使用し、VNet1 と仮想ネットワーク統合している |

| WebApp2 | Isolated 価格レベルを使用し、Subnet2 にデプロイされている |

次のステートメントについて、正しければ「はい」、そうでなければ「いいえ」を選択してください。

ステートメント1: WebApp1 は VM2 と通信できる。

正解:A

WebApp1 は Premium 価格レベルで VNet1 に仮想ネットワーク統合されています。VNet1 は VNet2 とピアリングされているため、WebApp1 からの送信トラフィックはピアリング経由で VNet2 の Subnet2 に到達できます。VM2 は Subnet2 に接続されているため、WebApp1 は VM2 と通信可能です。

- B: VNet 統合 + ピアリングにより通信可能。

元問題形式: HOTSPOT (Yes/No × 3) の 1/3。

前問と同じ環境 (VNet / VM / WebApp 構成) を参照してください。

ステートメント2: NSG1 は WebApp1 への受信トラフィックを制御する。

正解:B

NSG1 は Subnet1 に関連付けられていますが、App Service への受信トラフィックは NSG で制御できません(App Service は PaaS のため、送信側の VNet 統合のみ NSG で制御される)。App Service の受信トラフィック制御は、App Service の アクセス制限 (Access Restrictions) や Private Endpoint、Front Door などで実施します。

- A: NSG は WebApp の受信トラフィック制御に使えない。

元問題形式: HOTSPOT (Yes/No × 3) の 2/3。